گوگل دو آسیبپذیری بحرانی که باعث اجرای کد از راه دور در دستگاههای موبایل اندروید میشوند را در بهروزرسانی اخیر خود وصله کرد. این دو آسیبپذیری بحرانی با شناسههایCVE-2020-0117 و CVE-2020-8597 در سیستم اندروید وجود داشته و به یک مهاجم از راه دور امکان میدهد با استفاده از یک انتقال خاص، کد دلخواه

6 سال قبل

شرکت Cisco یکی از بزرگترین تولیدکنندگان تجهیزات نرمافزاری و سختافزاری شبکه میباشد که با توجه به پیشرفت روزافزون حوزه فناوری اطلاعات و به موازات آن افزایش چشمگیر تهدیدات سایبری در سطح جهان و آسیبپذیریهای موجود در این تجهیزات میتواند موجب به خطر افتادن اطلاعات کاربران شود. نرم افزار CML نسخه En

6 سال قبل

هکرهای توسعه دهنده بدافزار TrickBot، ماژول انتشار جدید خود را تحت عنوان "Nworm"، بهروزرسانی کردند. عموم مردم با بدافزار TrickBot آشنایی دارند، اما این بار این بدافزار با ماژول انتشار جدیدی ظاهر میشود. این ماژول، یک ماژول انتشار است که بطور کلی برای سرقت اطلاعات حساس که به دسترسی به درب

6 سال قبل

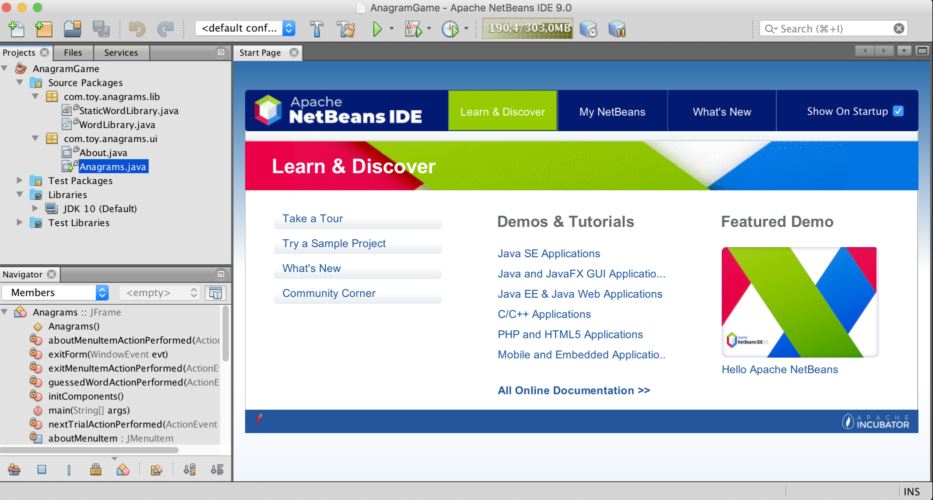

طبق بررسیهای اخیر، پروژههای متن باز NetBeans در GitHub در یک حمله زنجیره تأمین، هدف یک بدافزار قرار گرفتهاند. طبق یک تحقیق امنیتی در 9 مارس در مورد بدافزارهایی که با نام Octopus Scanner نامگذاری شدهاند، مشخص شد به احتمال زیاد چندین مخزن میزبانی شده در GitHub به طور مخفیانه در اختیار بدافزارها قر

6 سال قبل

طبق گزارشهای منتشر شده، هکرها به حساب گیتهاب مایکروسافت نفوذ کرده و 500 گیگابایت داده را از مخازن خصوصی این شرکت به سرقت بردهاند. گیتهاب یک بسترهی توسعهی نرمافزار محبوب است که میزبانی نرمافزار را برای حدود 40 میلیون برنامهنویس ارایه میدهد. برنامهنویسان از این بستره برای کنترل نسخهی نرم

6 سال قبل

با توجه به شرایط بوجود آمده در جهان و متعاقبا در کشور ناشی از همهگیری بیماری Covid-19 و لزوم به حداقل رساندن حضور پرسنل و کارشناسان در محل کار و الزام به انجام فعالیت ها بصورت دورکاری، ذکر چند نکته امنیتی برای کاهش ریسک و خطرات ناشی از ارتباطات از راه دور ضروری می باشد. دورکاری یا کار از راه دور به

6 سال قبل

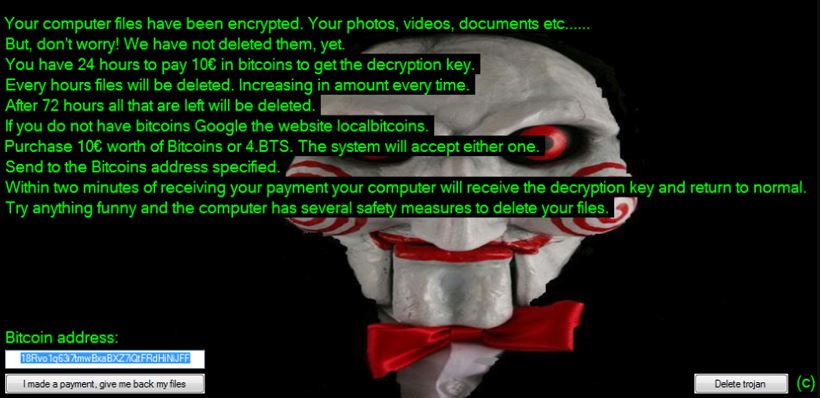

رمزگشای باجافزار Jigsaw توسط پژوهشگران شرکت امنیتی Emsisoft به روز شد.

این باجافزار در سال ۲۰۱۶ ظهور پیدا کرد و تاکنون به پسوندهای مختلف منتشر شده و قربانیان بسیاری را آلوده کرده است. این باجافزار به ازای هر یک ساعت، به صورت نمایی تعداد فایلهای رمزشده را حذف میکند. پس از ۷۲ ساعت، تمام فایلهای

6 سال قبل

محققان امنیتی در خصوص آسیبپذیری جدید در برخی از افزونههای محبوب سیستمهای مدیریت آموزش آنلاین (LMS) به کاربران هشدار دادند. به گفتهی تیم تحقیقاتی Check Point سه افزونه وردپرس LearnPress, LearnDash و LifterLMS دارای نقص امنیتی میباشند به طوری که به دانشجویان و همچنین کاربران غیرمجاز اجازه میدهن

6 سال قبل

باتنت Mootbot از بهرهبرداریهای روز صفرم دوگانه برای به خطر انداختن انواع مختلف روترهای فیبر نوری استفاده میکند. درواقع، سایر باتنتها نیز تاکنون سعی در انجام این کار را داشتهاند، اما با شکست روبرو شدهاند.

طبق نظر محققان آزمایشگاه NetLab 360، عاملان باتنت Mootbot در فوریه شروع به بهرهبرداری

6 سال قبل

در طی مسابقات Pwn2Own توکیو در پاییز گذشته، اشخاصی به نام Pedro Ribeiro و Radek Domanski از آسیبپذیری تزریق فرمان به عنوان بخشی از زنجیره بهرهبرداری برای اجرای کد بر روی روتر بی سیم TP-Link Archer A7 استفاده کردند که 5000 دلار برای آنها درآمد داشت. باگ به کار رفته در این بهرهبرداری اخیراً وصله ش

6 سال قبل

امنیت تلفن همراه بهطور فزایندهای در مباحث موبایلی اهمیت پیدا کرده است. موبایلها در بیشتر کاربران در کسبوکار نه تنها بهعنوان ابزار ارتباطی، بلکه بهعنوان ابزاری برای برنامهریزی و مدیریت کارها استفاده میشوند. در شرکتها، این فناوری باعث تغییرات عمیق در سازمان سیستمهای اطلاعاتی شده و در نتیجه

6 سال قبل

بهرهبرداری موفق از نقصهای امنیتی OOB Write و سرریز ساختار هیپ ازراه دور، مهاجمین را قادر به بهرهبرداری از آیفون و آیپد کاربران که از نسخهی 6 و یا بالاتر iOS، از طریق برنامهی پیشفرض Mails کردهاست. با توجه به وصلهنشدن این آسیبپذیری و عدم ظهور علائم خاصی بهخصوص در iOS13، لازم است کاربران مذک

6 سال قبل

OpenSSL Project یک بهروزرسانی امنیتی جهت وصلهی یک آسیبپذیری با شدت «بالا» منتشر ساخته است.

این نقص که در تاریخ 7 آوریل سال 2020 به OpenSSL گزارش شده است، به عنوان یک «اشکال تقسیمبندی» در تابع SSL-check-chain توصیف شده است و با شناسهی CVE-2020-1967 ردیابی میشود. سوءاستفاده از این نقص میتواند م

6 سال قبل

Pedro Ribeiro محقق امنیتی و مدیر تحقیقات در Agile Information Security، چهار آسیبپذیری روزصفرم را پس از خودداری شرکت مربوطه از پذیرش و وصلهکردن آنها، در GitHub فاش کرد.

آسیبپذیریهای موجود در نرمافزار امنیتی Risk Data Risk Manager (IDRM) شرکت IBM، که نرمافزاری تجاری بوده و در ردیابی، تجزیه و

6 سال قبل

طی هفتههای اخیر، موارد متعددی از نشت اطلاعات مختلف از پایگاههای دادهی شرکتها و سازمانهای دولتی و خصوصی در فضای مجازی منتشر شد. این موارد در کنار سایر نمونههایی که به طور خصوصی و مسئولانه به این مرکز گزارش میگردند و یا در رصدهای مداوم کارشناسان مرکز ماهر شناسایی میشوند، عمدتا متاثر از فهرست

6 سال قبل

مرکز ماهر

مرکز ماهر دانشگاه کردستان

دانشگاه کردستان