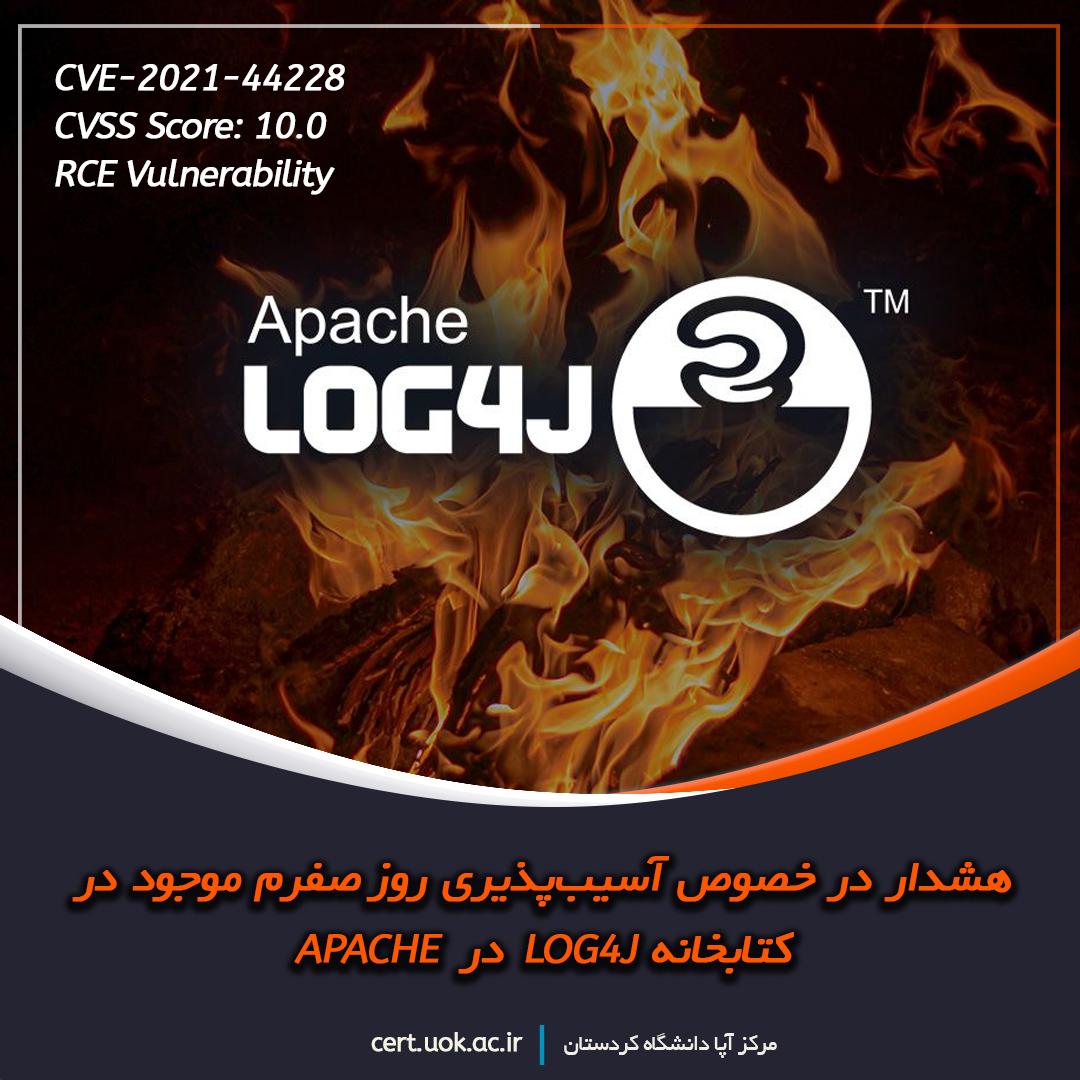

هشدار در خصوص آسیبپذیری روزصفرم موجود در کتابخانه LOG4J در APACHE

اخیراً یک آسیبپذیری روزصفرم بحرانی در کتابخانه Log4j مربوط بهApache یافت شده است و از آنجایی که این کتابخانه کاربرد بسیاری دارد، آسیبپذیری مذکور بخش بزرگی از اینترنت را تحت تاثیر خود قرار میدهد. در واقع با توجه به اینکه این کتابخانه با زبان جاوا پیادهسازی شده است، تقریباً هر سروری که از زبان جاوا استفاده میکند (نسخههای پیش از 2.14.1 کتابخانه Log4j و نسخههای جاوای پیش از 6u212، 7u202، 8u192 و 11.0.2)، نسبت به این نقص، آسیبپذیر است. در برخی موارد برنامه بهطور مستقیم از کتابخانه Log4j2 استفاده نمیکند اما ممکن است برخی زیرساختهای آن اعم از سرور برنامه، سرور پایگاه داده یا دستگاه های شبکه از این کتابخانه استفاده کنند که کاربر را در معرض خطر این آسیبپذیری قرار میدهد؛ لذا به کاربران توصیه میشود هرچه سریعتر نسبت به بهروزرسانی سرورهای آسیبپذیر اقدام کنند. (بهروزرسانی به نسخه rc2- 2.15.0 و جاوا نسخه 8u121) این آسیبپذیری با شناسه CVE-2021-44228 شناخته شده و دارای شدت بحرانی 10 از 10 است. این آسیبپذیری از راه دور و بدون احرازهویت قابل بهرهبرداری است و مهاجم با بهرهبرداری موفق از این آسیبپذیری قادر است کد دلخواه خود را در سرورهای آسیبپذیر اجرا نماید. آسیبپذیری CVE-2021-44228 در حال حاضر تحت بهرهبرداری فعال قرار داشته و اکسپلویت آن در لینک زیر موجود است: https://github.com/tangxiaofeng7/CVE-2021-44228-Apache-Log4j-Rce جهت کاهش مخاطرات این آسیبپذیری به طور موقت، راهکارهای زیر پیشنهاد میشود: - تنظیم مقدار true برای ویژگی log4j2.formatMsgNoLookups - حذف کلاس JndiLookup از مسیر کلاسها

مرکز ماهر

مرکز ماهر دانشگاه کردستان

دانشگاه کردستان