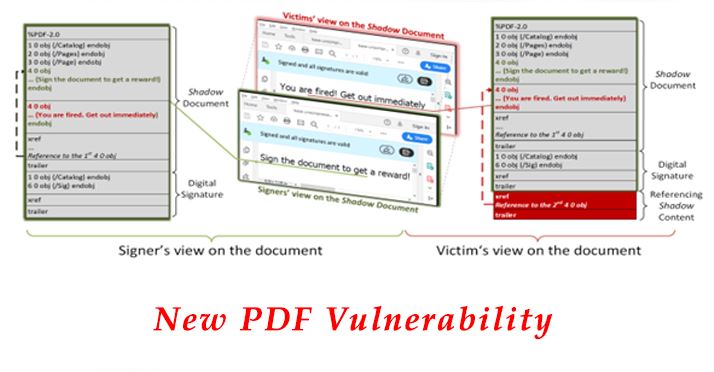

آسیبپذیری جدید PDF و قادر ساختن مهاجمان برای دورزدن اعتبارسنجی و جایگزین کردن محتوای جدید

تیمی از محققان امنیتی دانشگاه روهر بوخوم در آلمان گزارش کردهاند که مهاجمان با دور زدن اعتبارسنجی مبتنی بر امضا در PDF، حملاتی را انجام دهند. PDF های امضا شده به صورت دیجیتالی در قراردادها و فاکتورها مورد استفاده قرار میگیرند تا صحت و درستی محتوای آنها را تضمین کنند. کاربری که یک PDF امضا شده را باز میکند انتظار دارد درصورت وجود هرگونه تغییر، هشداری را مشاهده کند. در سال 2019، گروهی از محققین امنیتی آسیبپذیریهای مختلف پارسینگ در پیادهسازی PDF viewer ها را نشان دادند. آنها به حملاتی اشاره داشتند که میتوانند داکیومنت PDF را بدون دستکاری امضای آن، تغییر دهند. در نتیجه، عرضهکنندگان متضرر نرمافزارهای PDF Viewer اقدامات متقابلی را برای جلوگیری از حملات انجام دادند. Shadow Attacks Shadow Attacks همه اقداماتی پیشگیرانه را دور زده و محافظت از یکپارچگی فایلهای PDF با امضای دیجیتال را از بین میبرد. کارشناسان میگویند در مقایسه با حملات قبلی، Shadow Attacks از نقصهای پیادهسازی شده در PDF viewer سوءاستفاده نمیکند. درمقابل، از ویژگیهای موجود در فایل PDF استفاده میکند تا داکیومنت Shadow مطابق استاندارد باقی بماند. از آنجا که این حملات فقط از ویژگیهای قانونی فایل PDF سواستفاده میکنند، جلوگیری از آنها دشوار است. باید در نظر گرفت یک داکیومنت PDF shadow محتوای قابل اعتمادی را به امضاءکنندگان ارائه میدهد. پس از امضای این داکیومنت، مهاجمان آن را تغییر داده و همان داکیومنت را بدون اینکه اعتبار امضای آن دچار خللی شده باشدبرای قربانیان ارسال میشود. با هدف پنهان کردن محتوای مربوط به قربانیان، یک لایه در بکگراند ایجاد میشود. برای مثال؛ مهاجمان میتوانند متن "شما اخراج شدهایید." را پشت یک تصویر تمام صفحه که مثلا بر روی آن عبارت "برای دریافت پاداش وارد شوید." پنهان کنند. مهاجمان پس از دریافت داکیومنت امضا شده، آن را دستکاری میکنند تا برنامههای Viewer قادر به نمایش تصویر نباشند. از نظر مهاجمان این نوع حمله دو مزیت دارد: • بسیاری از viewer ها در صورت افزودن یک محتوای قابل مشاهده جدید با استفاده از Incremental Update یک هشدار را نمایش میدهند. با این حال در بیشتر موارد در صورت حذف محتوا چیزی نمایش نمیدهند. • محتوا همچنان در داخل PDF قابل دسترسی هستند. در مثال بالا متن "شما اخراج شدهایید." هنوز هم با یک تابع جستجو قابل شناسایی است. در صورت استفاده از سرویسهای امضای آنلاین، این بررسی ممکن است لازم باشد و با جستجو برای کلمات کلیدی خاص، داکیومنت را بررسی میکنند. در این نوع Shadow Attacks از Incremental Update استفاده میکند که مستقیما محتوای اعلان شده قبلی را تغییر میدهد. از آنجا که اصلاح برای همه نوع محتوا مجاز نیست، مهاجم فقط محتوایی را تغییر میدهد که بیخطر تلقی شوند اما با این وجود میتوانند محتوای قابل مشاهده داکیومنت را تغییر دهند. به عنوان مثال، تعریف مجدد فونتها محتوای آن را مستقیماً تغییر نمیدهد، با این حال، بر ظاهر محتوای نمایش داده شده تأثیر میگذارد و تعویض شماره یا کاراکتر را امکانپذیر میکند. Shadow Attack: Hide and Replace در این نوع حمله مهاجمان یک داکیومنت PDF shadow ایجاد میکنند که برای امضاءکنندگان ارسال میشود. داکیومنت PDF حاوی شرح مخفی داکیومنت دیگری با محتوای متفاوت است. از آنجا که امضاءکنندگان نمیتوانند محتوای پنهان (مخرب) را تشخیص دهند، داکیومنت را امضا میکنند. PDF Attacker and Detector PDF-Attacker، مجموعهای از ابزارها هستند که به طور خودکار بسترها و ابزاری را برای shadow attacks فراهم میکنند. PDF-Detector، ابزاری برای جلوگیری و شناسایی shadow attacks است. مراحل انجام این حملات به صورت زیر است: PDF-Attacker یک PDF دلخواه را به عنوان ورودی میگیرد و shadow را ایجاد میکند (فاز 1) پس از ایجاد shadow، داکیومنت را امضا میکند (فاز 2) با فعال کردن محتوای shadow، محتوای مخرب را اجرا کرده و حمله را نهایی میکند (فاز 3) PDF-Detector ابزاری برای شناسایی داکیومنتهای مخرب تولید شده در فاز 1 و 3 است و تا حد زیادی میتواند روال شناسایی این نوع حملات را تسهیل کرده و از آن جلوگیری کند. تهیه و تدوین: سینا فقیری

مرکز ماهر

مرکز ماهر دانشگاه کردستان

دانشگاه کردستان