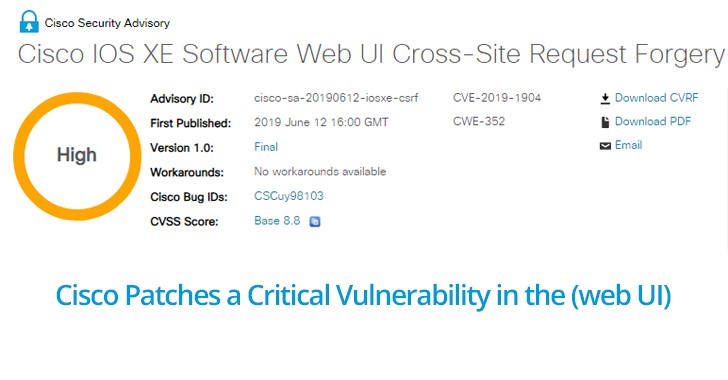

انتشار وصله آسیبپذیری بحرانی نرمافزار IOS XE سیسکو، که به هکرها اجازه اجرای حملات CSRF را میدهد.

دو روز پیش، سیسکو وصله آسیبپذیری بحرانی موجود در رابط کاربری تحت وب نرمافزار IOS XE خود را منتشر کرد. این آسیبپذیری میتواند به مهاجم احراز هویت نشده و از راه دور اجازه اجرای حملات CSRF روی سیستم آسیبپذیر را بدهد. این آسیبپذیری ناشی از عدم اعتبارسنجی در رابط کاربری تحت وب است و به مهاجم اجازه میدهد که آن را با متقاعد کردن کاربر فعلی به دنبال کردن یک لینک مخرب، اکسپلویت کند. بهرهبرداری موفق از این آسیبپذیری، به مهاجم اجازه اجرای کد دلخواه را با سطح دسترسی کاربر آسیبپذیر میدهد. اگر کاربر آسیبپذیر دارای سطح دسترسی مدیریتی باشد، مهاجم میتواند دستورات را اجرا کند، دستگاه را بارگذاری مجدد کند و همچنین پیکربندی دستگاه آسیبپذیر را تغییر دهد. این آسیبپذیری در حین آزمایش امنیتی داخلی شناسایی شد و میتوان آن را با شناسه CVE-2019-1904 دنبال کرد. تیم امنیتی محصولات سیسکو (PSIRT) از وجود کد اکسپلویت این آسیبپذیری آگاه است، اما تابحال هیچ گزارشی از عمومی شدن این کد اکسپلویت ارائه نشده است. مدیران میتوانند نسخه نرمافزار IOS XE سیسکو بر روی دستگاه خود را با اجرای دستور زیر تشخیص دهند. ios-xe-device# show version سیسکو تایید میکند که تابحال هیچ راهحلی برای رفع این موضوع ارائه نشده است و توصیه میشود که برای از بین بردن بردار حمله تا زمانی که سیستم آسیبپذیر بهروزرسانی میشود، ویژگی HTTP Server غیر فعال شود. مدیران میتوانند ویژگی HTTP Server خود را با استفاده از دستور no ip http server یا no ip http secure-server در حالت پیکربندی جهانی غیرفعال کنند.

مرکز ماهر

مرکز ماهر دانشگاه کردستان

دانشگاه کردستان