رفع آسیبپذیری SECURITY MANAGER توسط سیسکو

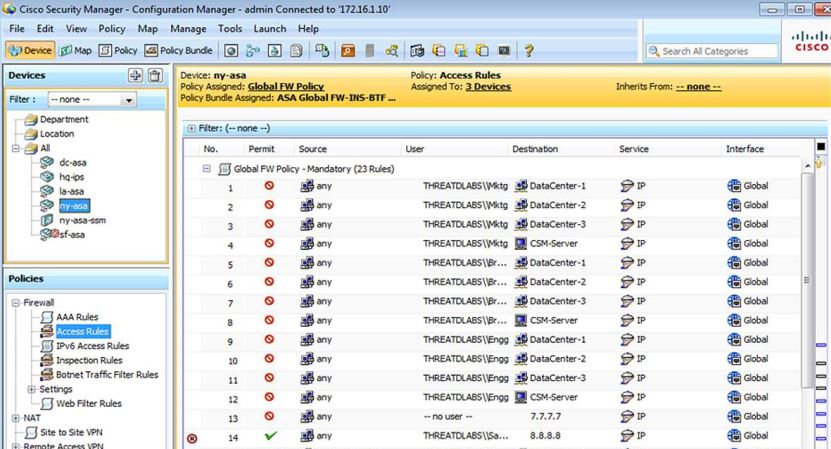

سیسکو بهروزرسانی امنیتی را برای رفع چندین آسیبپذیری که Cisco Security Manager را تحت تاثیر قرار میدهد منتشر کرده است. برای اکسپلویت این آسیبپذیریها نیازی به احراز هویت نیست و اکسپلویت این آسیبپذیریها امکان اجرای کد از راه دور را فراهم میآورد. Cisco Security Manager به مدیریت سیاستهای امنیتی در مجموعه وسیعی از تجهیزات امنیتی و شبکه سیسکو کمک میکند و همچنین گزارشات خلاصه شده و قابلیت عیبیابی رویدادهای امنیتی را فراهم میکند. این محصول با مجموعه وسیعی از وسایل امنیتی سیسکو مانند سوئیچهای سری Cisco Catalyst 6000، روترهای سرویس یکپارچه (ISR) و سرویس فایروال کار میکند. این آسیبپذیریها که نسخههای 4.22 از Cisco Security Manager و نسخههای قبلتر از آن را تحتتاثیر قرار میدهند در 16 نوامبر توسط سیسکو افشاء شدند. سیسکو این آسیبپذیریها را یک ماه پس از آنکه یک محقق امنیتی با نام Florian Hauser آنها را گزارش کرد، افشاء نمود. Hauser پس از آنکه تیم پاسخگویی به حوادث امنیتی محصول سیسکو پاسخ دادن به او را متوقف کردند، کدهای Proof-of-concept همه این 12 مورد آسیبپذیریها را منتشر کرد. سیسکو دو مورد از این 12 مورد آسیبپذیری که با شناسههای CVE-2020-27125 و CVE-2020-27130 پیگیری میشوند در نوامبر رفع کرده بود. اما برای بقیه آسیبپذیریها که مجموعا با شناسه CVE-2020-27131 پیگیری میشوند، هیچگونه بهروزرسانی امنیتی فراهم نکرده بود. سیسکو این آسیبپذیریها را در نسخه 4.22 Service Pack 1 از Cisco Security Manager که اخیرا منتشر کرده است، رفع نموده است. توصیه میشود، مدیران این به روزرسانی امنیتی را هرچه سریعتر اعمال نمایند.

مرکز ماهر

مرکز ماهر دانشگاه کردستان

دانشگاه کردستان