پاداش ناچیز 1750 دلاری Slack برای کشف آسیبپذیری حساس

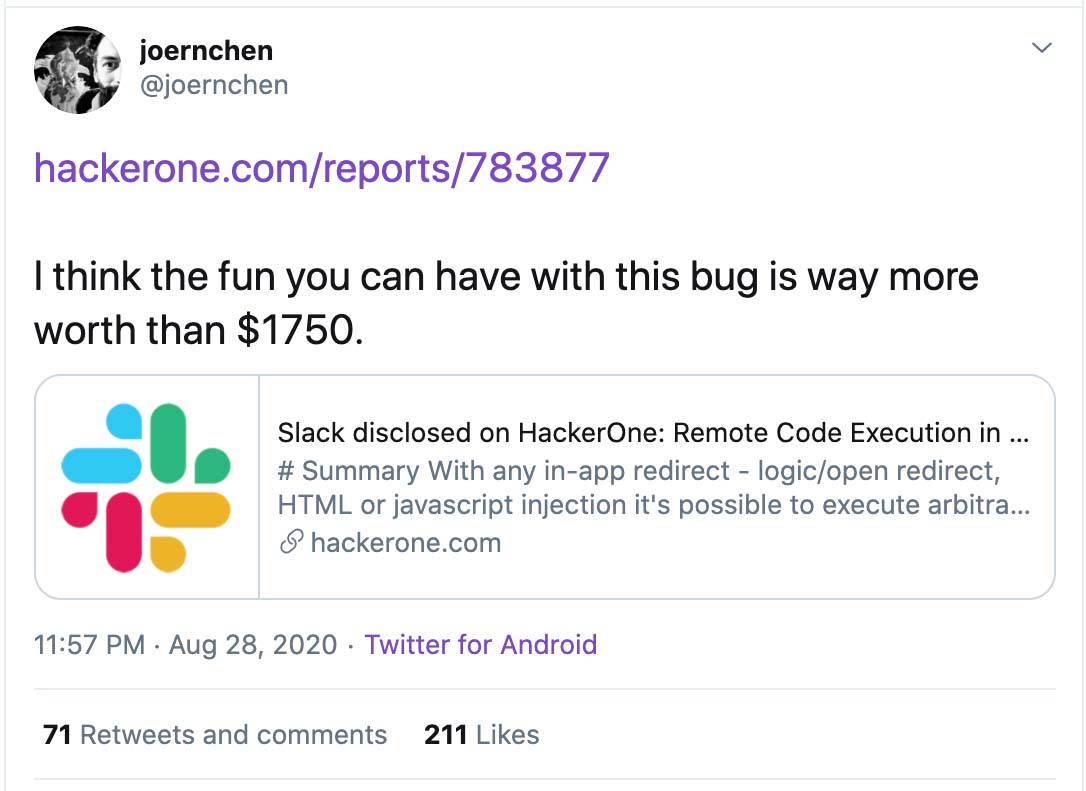

در ماه ژانویه ۲۰۲۰، Oskars Vegeris که یک کارشناس امنیتی در تیم Evolution Gaming است، اطلاعات مربوط به یک آسیبپذیری امنیتی در Slack را که به مهاجم اجازه میداد تا کنترل کامپیوتر کاربر را در دست بگیرد، در اختیار Slack قرار داد اما Slack در قبال این گزارش، پاداش ناچیز ۱۷۵۰ دلار به وی پرداخت کرد. این آسیبپذیری اجازه اجرای کدهای دلخواه را با تزریق کدهای Javascript و HTML و یا با هدایت کاربر به آدرسهای اینترنتی، میداد. چندین آسیبپذیری خطرناک بر اساس گزارش HackerOne، مهاجم از طریق چند روش مختلف میتواند از برنامه Slack سوءاستفاده کند و کد دلخواهی بر روی کامپیوتر کاربر اجرا کند. به دلیل ضعفی که در کدهای فایل files.slack.com وجود دارد، مهاجم میتواند با تزریق HTML، اجرای کد دلخواه و یا تزریق اسکریپت از طریق وبگاه (XSS)، دسترسی پیدا کند. در مثالی که Vegeris به نمایش میگذارد، برنامه ماشین حساب از طریق Slack به آسانی اجرا میشود. کافیست URL فایل HTML/JS ای که حاوی کد مهاجم است در تگ area نمایش JSON یک Slack post قرار گیرد. این کارشناس امنیتی حتی PoC بهرهبرداری از کد اجرای از راه دور در Slack را نیز منتشر کرده است. آیا این یک بانتی است؟ این مسئله که Vegeris پس از صرف وقت زیاد و گزارش مسئولانه آن، فقط ۱۷۵۰ دلار پاداش گرفت، به مذاق انجمن امنیت اطلاعات (infosec) خوش نیامد و تعداد زیادی در توییتر این نکته را گوشزد کردهاند که در صورت فروش نحوه سوءاستفاده از این حفره امنیتی در دارکوب، شرکت ۲۰ میلیارد دلاری Slack متحمل ضررهای بسیاری میشد و مبلغ بسیار بیشتری نیز نصیب Vegeris میشد. کاربران مختلف در توییتر به این موضوع اشاره کردند که این حفره امنیتی که به مهاجم اجازه اجرای کد دلخواه در سیستم کاربر را بدهد، آن هم در برنامهای مانند Slack که توسط میلیونها نفر برای مکالمات کاری و مهم استفاده میشود، میتواند با قیمت بسیار بالایی در بازار سیاه و سایتهایی مانند exploit.in فروخته شود و از Slack درخواست کردند که پاداش مناسبی در خصوص یافتن این آسیبپذیریها پرداخت کند. در پست تبلیغاتی وبلاگ این شرکت که ۲ ماه پیش و درباره قابلیت app-sandbox منتشر شده بود، جدا از اینکه جزئیات منجر به حل شدن آسیبپذیری را اعلام نکردند، Slack از Vegeris تقدیر هم نکرده بود و اعتبار لازم را به او نداده بود. تنها پس از اعلام گزارش توسط Vegeris در HackerOne بود که یکی از عوامل تیم امنیتی Slack یک بیانیه عذرخواهی منتشر کرد. در این بیانیه به این نکته اشاره شده بود که مطلب توسط تیم امنیتی نوشته نشده و نویسنده بیانیه دیدی نسبت به کار Vegeris نداشت، اما در کنار اینها از Vegeris عذرخواهی شد و گفته شد که تیم Slack اطمینان حاصل میکند تا دیگر شاهد اتفاقاتی از این دست نباشیم. با وجود حل مشکل در کمتر از ۵ هفته، مواردی از این دست در برنامهای مانند Slack که بیش از ۱۰ میلیون کاربر دارد، به برجستهسازی آسیبهای ناشی از ضعف امنیتی در پیامرسانهایی که همواره در حال اضافه کردن قابلیتهای جدید مانند آپلود فایل و افزایش تعداد کاربران خود هستند، میانجامد. تهیه و تدوین: پرند صلواتی

مرکز ماهر

مرکز ماهر دانشگاه کردستان

دانشگاه کردستان